La plupart des entreprises accordent la priorité à la défense du périmètre de leur environnement contre les menaces extérieures. Mais que se passe-t-il si ce périmètre est violé ?

Le fondement de la posture de sécurité de votre organisation devrait être une infrastructure sûre et robuste.Au fur et à mesure que la technologie progresse, les pirates informatiques élaborent des stratégies plus complexes pour franchir les défenses de sécurité d’une organisation et causer des dégâts. Pour se préparer à cette menace croissante, il faut penser comme un adversaire. Et le meilleur moyen d’y parvenir est d’effectuer un test de pénétration du réseau interne.

Qu’est-ce que le test d’intrusion interne ?

Un test d’intrusion interne est une évaluation avancée de l’infrastructure qui permet d’évaluer

l’étendue des vulnérabilités de sécurité face aux attaques d’un adversaire qui a déjà

pris place dans un réseau et qui cherche à accroître ses privilèges. Ce type de test permet d’évaluer ce

qu’un attaquant pourrait réaliser avec un accès initial dans un réseau. Ils sont plus détaillés que les

analyses de vulnérabilité automatisées et visent à obtenir l’accès à des actifs sensibles du réseau

interne. Un test d’intrusion interne implique une escalade des privilèges, le déploiement de logiciels

malveillants, des attaques MiTM, des mouvements latéraux, l’exfiltration de données sensibles et

d’autres activités nuisibles.

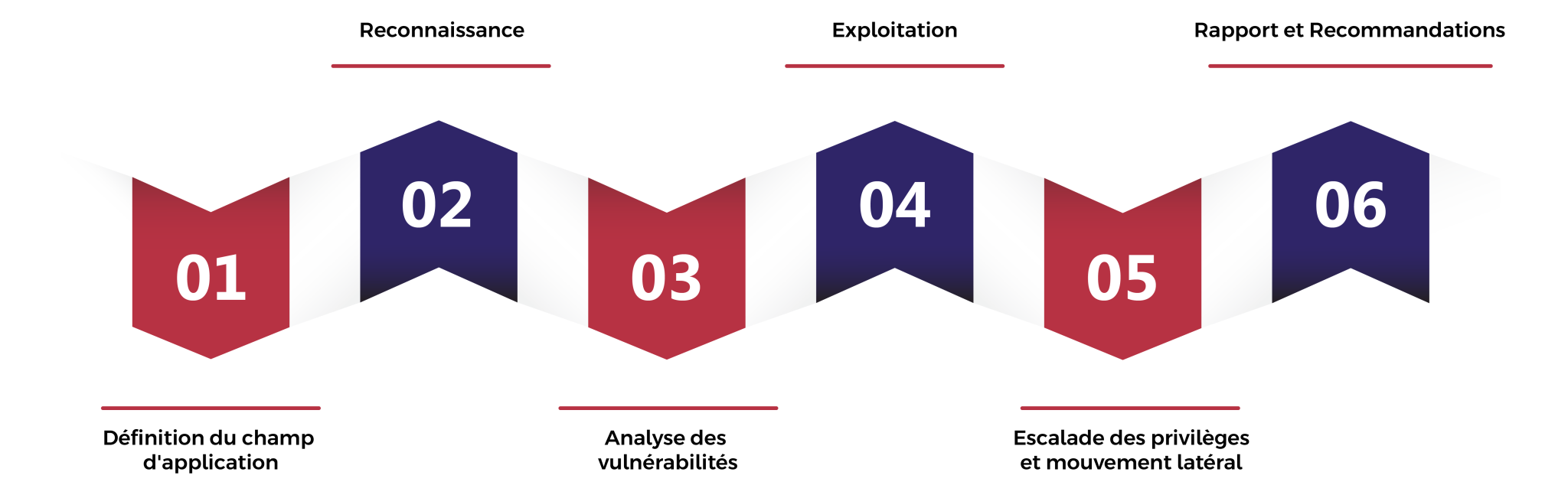

Au minimum, les étapes suivantes sont impliquées :

Comment nous réalisons un test d’intrusion interne sur un réseau ?

Notre équipe va au-delà des analyses de vulnérabilité traditionnelles et fournit souvent des

évaluations basées sur des objectifs en fonction de l’étendue du travail. Cela inclut, sans s’y limiter,

l’obtention de privilèges d’administrateur de domaine ou l’obtention de données très sensibles au

sein du réseau interne. Nous recommandons d’effectuer fréquemment des tests de pénétration du

réseau interne afin de découvrir les vulnérabilités et d’aider à y remédier, compte tenu des

répercussions financières d’une exploitation. Notre approche des tests de pénétration internes

comprend (sans s’y limiter) les éléments suivants

Définition du champ d’application

Nous collaborons étroitement avec vous pour définir la portée du test, y compris les systèmes cibles,

les méthodologies de test souhaitées et toute exigence de conformité spécifique.

Reconnaissance

Nos experts recueillent des informations sur l’infrastructure de votre réseau interne afin d’en

comprendre le fonctionnement, les dispositifs mis en place et les points d’entrée potentiels.

Analyse des vulnérabilités

Nous effectuons une analyse approfondie de votre infrastructure réseau, y compris les systèmes, les

applications et les bases de données, afin d’identifier les vulnérabilités connues et les mauvaises

configurations.

Exploitation

Nos hackers éthiques simulent des scénarios d’attaque réels afin d’exploiter les vulnérabilités

identifiées et d’obtenir un accès non autorisé à vos systèmes internes.

Escalade des privilèges et mouvement latéral

Nous évaluons le potentiel des attaquants à escalader leurs privilèges et à se déplacer latéralement

au sein de votre réseau afin d’identifier les faiblesses des contrôles d’accès et de la segmentation.

Rapport et recommandations

Nous fournissons un rapport complet détaillant les vulnérabilités découvertes, leur impact potentiel

et des recommandations pratiques de remédiation. Notre équipe peut vous aider à mettre en œuvre

les mesures de sécurité nécessaires pour améliorer la résilience de votre réseau.

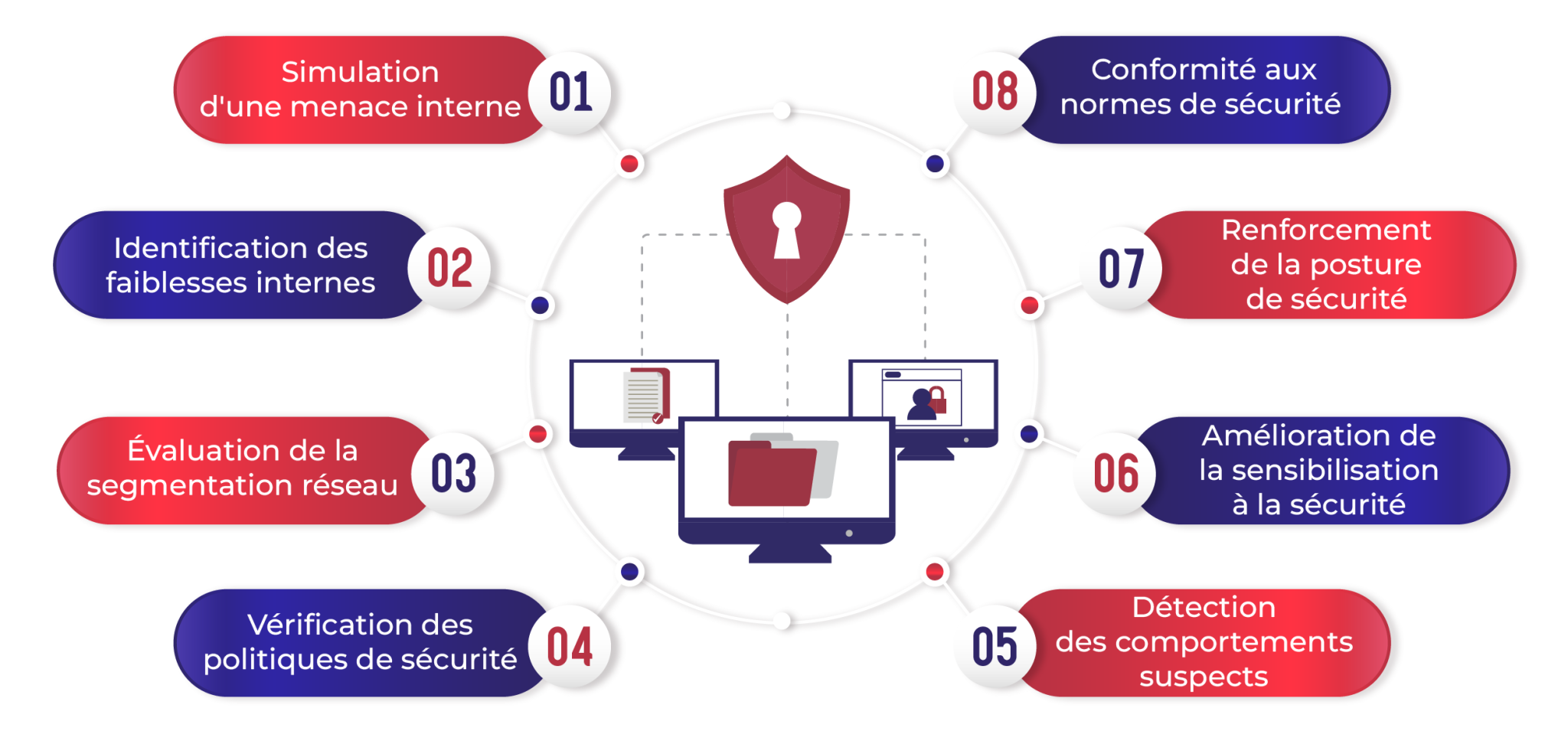

Bénéficies d’un test d’intrusion interne

Soyez prêt à défendre votre entreprise avec notre expertise en cybersécurité. Votre sécurité en ligne est notre priorité.

Restez informé ! Abonnez-vous à notre newsletter pour recevoir les dernières astuces en cybersécurité

Copyright ©2024 Offensivefox | Réalisé par Devtitechnologie | Agence web spécialisée dans la création de site web professionnel